فرض کنید یک کاراگاه دیجیتال هستید که در اینترنت گسترده به دنبال سرنخ های پنهان درباره یک شرکت یا فرد یا یک شبکه میگردید و قرار هست این کار را بدون شکستن قانون انجام دهید این همون ماهیت اطلاعات منبع باز ( OSINT ) است و یکی از بهترین ابزار ها برای شروع مسیر مسلما The Harvester است این ابزار برای سادگی و قدرت طراحی شده که هم برای مبتدی ها هم حرفه ای ها برای جمع آوری داده ها که در دسترس عموم مثل (ایمیل ها , زیردامنه ها یا آدرس (IP وجود دارد کمک میکند.در سال 2025 که تهدیدات سایبری افزایش یافته است تسلط بر ابزار هایی مانند The Harvester برای هرکسی که میخواهد وارد دنیای OSINT بشود ضروری شده.

پیش نیاز های این آموزش چیست؟

برای اجرای ابزار The Harvester نصب Python3 + pip الزام هستند که با دستور زیر اقدام به نصب پیش نیاز ها میکنیم:

sudo apt install python3 -y

sudo apt install python3-pip -y

آماده سازی و نصب ابزار The Harvester

ابتدا برای نصب ابزار The Harvester دستور زیر رو در محیط کامند وارد میکنیم:

git clone https://github.com/laramies/theHarvester.git

cd the Harvester

برای اطمینان از نصب بودن دستور زیر رو میزنیم:

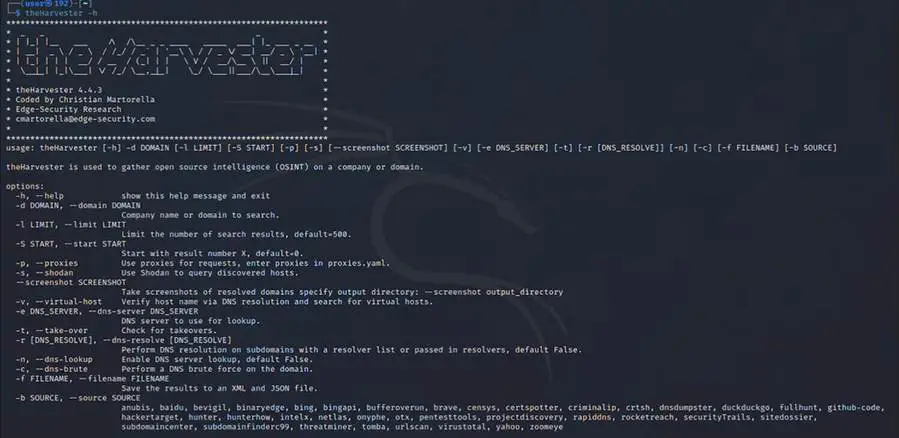

theHarvester -hاگر ابزار نصب شده باشد، این دستور، راهنمای استفاده از ابزار the Harvester را نمایش میدهد:

( Netlas API ) چیست؟

Netlas API یک رابط برنامهنویسی هست که به ابزارهای دیگر مثل the Harvester یا subfinderاجازه میده با مجموعهدادههای گستردهی Netlas تعامل کنند. این مجموعهدادهها شامل اطلاعات مربوط به میلیونها دستگاه شبکه در سراسر جهان هستند.

در پایگاه داده Netlas API چه چیز هایی وجود دارد؟

- آیپی آدرس ( IP Address )

- هاست ( Host )

- رکوردهای دی ان اس ( DNS Records)

- دادههای هویز (Whois Data )

- گواهینامهها ( Certificates )

نحوه اتصال Netlas API به The Harvester

مرحله اول ( دریافت API KEY ) :

در اولین مرحله ما نیاز به API Key داریم که با مراجعه به سایت Netlas و ثبت نام در سایت اقدام به دریافتش میکنیم.

مرحله دوم ( پیکربندی The Harvester) :

در مرحله دوم باید پیکربندی ابزار The Harvester رو انجام بدیم. برای تنظیم API Netlas , در ابزار The Harvester فایل api-keys.yaml رو ویرایش میکنیم.

معمولا فایل api-keys.yaml در مسیر زیر قرار دارد :

/usr/local/etc/theHarvester/api-keys.yaml

مرحله سوم ( ویرایش API KEY ):

فایل api-keys.yaml رو با کمک یک ویرایشگر متن باز میکنیم و API که از پروفایل دریافت کردیم رو اضافه میکنیم.

nano api-keys.yamlاجرای ابزار The harvester

با دستور زیر ابزار رو اجرا میکنیم:

theHarvester -d target.com -b netlas- theHarvester برای فراخوانی ابزار هست

- سوییچ -d برای domin یا Targetاست مثل ( -d target.com )

- سوییچ -b برای backend یا datasource است که The harvester برای جمع آوری استفاده میکند

- netlat برای استفاده از API این منبع خاص و جمع آوری است ( (-b netlas

نتایج اجرای دستور باید به شکل زیر باشد:

نکات تجربه ای Practical tips))

- همیشه قبل از جمعآوری اطلاعات دامنهٔ هدف، بهصورت قانونی و با مجوز کتبی اجازه دریافت کنید و دقیق مشخص کنید کدام دامنه، شرکت یا بخش مجاز است تا از فعالیتهای غیرقانونی یا ناخواسته جلوگیری شود.

-

از ترکیب چند منابع استفاده کنید مثل ( ( shodan, virustotal , censys … چون استفاده یک منبع قابل اعتماد نیست.

-

کلید API رو در یک جای امن نگهداری کنید تا از بروز مشکلات احتمالی جلوگیری شود.

-

قبل از تحلیل، ایمیلها، دامنهها و آدرسها را نرمالیزه و تکراریها را حذف کن تا آنالیز تمیزتر شود میتوانید از massdns استفاده کنید.

اشتباهات رایج (Common mistakes)

-

اعتماد کامل به یک منبع تنها

-

دست زدن به منابع بدون مجوز

-

افشای اطلاعات حساس یا کلیدهای API

-

تحلیل داده بدون کانتکست

جمع بندی

ابزار the Harvester پوشش گستردهای از منابع مختلف اطلاعاتی از جمله موتورهای جستجو، شبکههای اجتماعی و پایگاههای داده ارائه میدهد. با یکپارچه شدن با Netlas API، این ابزار به دادههای دقیقتری درباره ی نام دامنه ها و دستگاههای شبکه دسترسی پیدا میکند و بینش عمیقتری از زیرساختها فراهم می کند.

دستور "theharvester -h" منسوخ شده دستور دقیق وارد کنید "theHarvester -h" مهمه اون h باید کپتال باشه